Worum es geht

Ist ein Zoom-Meeting nicht oder nur ungenügend abgesichert, so kann es zu einem sogenannten «Zoom-Bombing» kommen: Teilnehmer*innen, meistens von extern, können über ihren Computer in das Meeting eingreifen und bspw. via Webcam oder Bildschirmfreigabe anstössige, verstörende oder illegale Videos, Bilder etc. allen Anwesenden präsentieren. Solche kriminellen Aktivitäten können durch geeignete präventive Massnahmen in Form von Voreinstellungen bis zu einem gewissen Grad verhindert werden. Eine völlige Absicherung ist leider nicht möglich, aber mit den folgenden Empfehlungen kann die Wahrscheinlichkeit eines «Zoom-Bombings» minimiert werden. Zudem erfahren Sie im Anschluss, wie Sie im Fall eines Angriffs vorzugehen haben und welche Schritte Sie danach zu unternehmen haben. Bitte halten Sie sich im Falle eines erfolgten Angriffs unbedingt an das hier skizzierte Vorgehen!

Möglichkeiten des Absicherns

1. In der Vorbereitung des Meetings

«Warteraum»:

![]()

- Ist diese Option angewählt, so können Teilnehmer*innen nicht direkt ins Meeting gelangen, sondern müssen vom Host zugelassen werden

- Vorteil: Kontrolle darüber, wem man den Zutritt gewähren möchte

- Nachteile:

- Eignet sich nur bedingt für Meetings mit einer grösseren Anzahl Teilnehmender

- Der Host muss den Warteraum ständig im Auge behalten, damit verspätete Teilnehmer*innen oder diejenigen, welche aufgrund von technischen Problemen sich neu verbinden müssen, zugelassen werden können

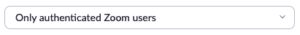

«Zu der Teilnahme ist eine Authentifizierung erforderlich»

-

- Damit können nur Personen am Meeting teilnehmen, welche sich bei Zoom registriert haben

- Erste Auswahlmöglichkeit: «Only authenticated Zoom users»

- Vorteil: Es können so auch Auditor*innen teilnehmen, die nicht über eine UZH-Mailadresse verfügen

- Nachteil: Es wird eine eher niedrige Schwelle geschaffen, da sich «Trolle» problemlos mit falschen Angaben bei Zoom registrieren können

- Zweite Auswahlmöglichkeit: «Only authenticated UZH Zoom users»

- Vorteil: Hier ist die Kontrolle sehr hoch, da dadurch alle Teilnehmer*innen als UZH-Angehörige identifiziert werden können

- Auch können dort noch weitere berechtigte Domains eingetragen werden, was bspw. Sinn macht, wenn es eine gemeinsame Veranstaltung der UZH zusammen mit der ETH ist

- Nachteil: Auditor*innen können nicht teilnehmen, da es zurzeit leider nicht möglich ist, zusätzlich berechtigte Personen manuell zu erfassen

2. Während der Durchführung des Meetings

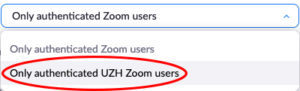

Sobald Sie Ihr Meeting gestartet haben, sehen Sie im Zoom-Fenster unten den Button «Sicherheit»

Hier können Sie schnell und unkompliziert den Teilnehmenden Rechte gewähren oder entziehen. Die wichtigsten Optionen sind:

- «Bildschirm freigeben»: Ohne Häkchen können die TN ihren Bildschirm nicht teilen

- «Sich selbst die Stummschaltung aufheben»: Ohne Häkchen können die TN sich nicht per Audio melden

- «Video starten»: Ohne Häkchen können die TN ihre Webcam nicht starten

- «Teilnehmer entfernen»: Hiermit können unerwünschte TN sofort aus dem Meeting entfernt werden

- «Aktivitäten der Teilnehmer aussetzen»: Dies kann im absoluten Notfall angewählt werden, um laufenden Übertragungen und Interaktionen auszusetzen und das Meeting für weitere Teilnehmer*innen zu sperren

Empfehlungen im Fall eines erfolgten Angriffs

Szenario 1: Leicht störende Aktion einer/s Teilnehmenden

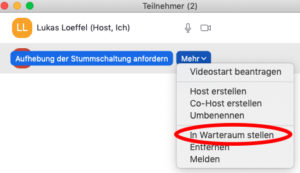

Machen Sie die Person sofort darauf aufmerksam, sprechen Sie eine Verwarnung aus und schicken Sie sie allenfalls in den Warteraum

Szenario 2: Stark störende, beleidigende, möglicherweise kriminelle etc. Handlung einer/s Teilnehmenden

Entfernen Sie die Person sofort aus dem Meeting und sperren Sie das Meeting (über «Sicherheit -> Meeting sperren», s.o.), damit sie nicht (unter einem anderen Namen) wieder eintreten kann. Zusätzlich haben Sie die Möglichkeit, diese Person an Zoom zu melden

Szenario 3: Koordinierter Angriff durch mehrere Trolle

- Erklären Sie kurz allen Teilnehmenden, dass es jetzt zu einer kompletten Sperre kommen wird und einen Moment dauern kann, bis alles wieder normal läuft

- Wählen Sie dann unter «Sicherheit» die Notfall-Option «Aktivitäten der Teilnehmer aussetzen»

- Anschliessend müssen Sie die Angreifer entfernen, die Diskussionsteilnehmer*innen wieder aktivieren, den Chat wieder freigeben etc. etc.

Was tun nach einem Angriff?

Bei einem Vorfall der oben beschriebenen Art müssen folgende Schritte unternommen werden:

- Die oben unter «Empfehlungen» aufgeführten technischen Massnahmen sind unverzüglich einzuleiten, um die Fortführung des Angriffs nach Möglichkeit zu unterbinden. (Bitte erstellen Sie sich dazu ein persönliches Notfallszenario, mit dem Sie sicherstellen, dass Sie sofort das Richtige tun)

- So zeitnahe wie möglich ist das Gespräch aufzunehmen mit den involvierten Studierenden und weiteren ggf. Anwesenden wie bspw. Tutorierende. Bei gravierenden Vorfällen ist unbedingt hinzuweisen auf das Angebot der Psychologischen Beratungsstelle (pbs.uzh.ch)

- Nach einer als Angriff identifizierbaren Störung des online-Unterrichts muss eine sofortige Meldung an die/den Modulverantwortliche/n und an die Programmdirektion und von dieser ans Studiendekanat erfolgen. Dieses kümmert sich dann um die weiteren, notwendigen Schritte (Kommunikation mit den Medien, technische Abklärungen, juristische Schritte etc.).

Achtung: Diese Information betrifft die Angehörigen der Philosophischen Fakultät. Angehörige anderer Fakultäten wenden sich an die dort zuständigen Stellen - Die direkte Kommunikation mit den Medien erfolgt ausschliesslich über die Abteilung Kommunikation und das Studiendekanat

Kontakt PhF

Technische Fragen

Lukas Loeffel, Leiter Digitale Lehre und Forschung (lukas.loeffel@phil.uzh.ch)

Administrative Fragen

Simone Manap, Ko-Leiterin Studiendekanat (simone.manap@phil.uzh.ch)